12-11-2022, 07:07 PM

(This post was last modified: 12-11-2022, 07:35 PM by 1van.

Edit Reason: Ispravljen naslov.

)

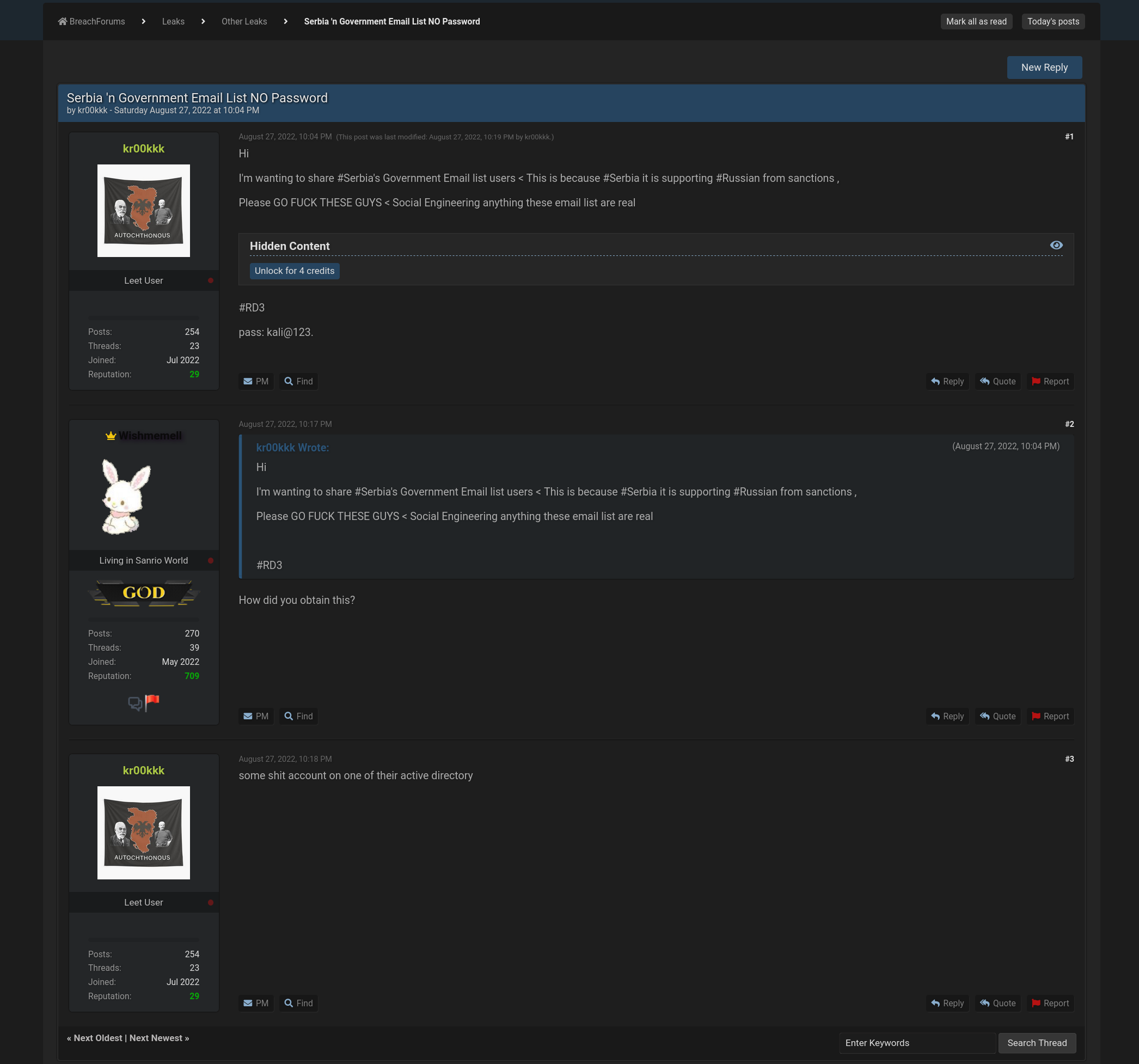

Navodno ovaj iz teme je nabavio spisak svih e-mail korisnika u državi, i to preko "some shit account on one of their active directory"

Enumeracija korisnika preko Active Directory nije nešto preterano teško izvesti, ali kako je dospeo do toga da može uopšte da dođe do Active Directory, to je pitanje. Čini mi se pošto kaže "some shit account" da je verovatno koristio prethodne procurele šifre da dobije pristup, i odatle dalje. Nisam upoznat da li državni nalozi zahtevaju 2FA.

Ovo sve pod neprovereno jer ne mogu da skinem listu da je verifikujem. Mejlovi sa spiska verovatno nisu 100% javni, jer ovaj sajt gde sam našao ne dozvoljava objavljivanje podataka koji su javni, dakle ovde sigurno ima mejlova koji se ne koriste za javnu komunikaciju, individuelni mejlovi zaposlenih, distribucione grupe, etc.

Enumeracija korisnika preko Active Directory nije nešto preterano teško izvesti, ali kako je dospeo do toga da može uopšte da dođe do Active Directory, to je pitanje. Čini mi se pošto kaže "some shit account" da je verovatno koristio prethodne procurele šifre da dobije pristup, i odatle dalje. Nisam upoznat da li državni nalozi zahtevaju 2FA.

Ovo sve pod neprovereno jer ne mogu da skinem listu da je verifikujem. Mejlovi sa spiska verovatno nisu 100% javni, jer ovaj sajt gde sam našao ne dozvoljava objavljivanje podataka koji su javni, dakle ovde sigurno ima mejlova koji se ne koriste za javnu komunikaciju, individuelni mejlovi zaposlenih, distribucione grupe, etc.