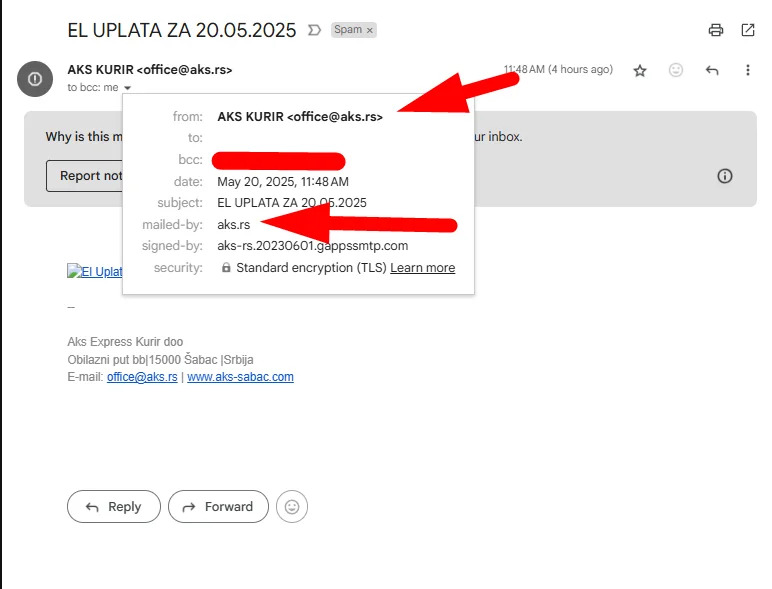

Korisnik Reddita je prijavio da je primio e-mail sa zvanične adrese domena aks.rs koji je sadržao virus. Nakon analize, utvrđeno je da je e-mail poslat putem Google SMTP servera, što znači da aks.rs koristi Google kao provajdera za e-mail usluge.

Dodatno, u e-mailu je pronađen DKIM potpis sa domena gappssmtp.com, što ukazuje na to da je e-mail legitiman prema Google-ovim standardima. Međutim, potrebno je proveriti da li je DKIM ključ koji se pojavljuje u zaglavlju (aks-rs.202...) zaista njihov, kako bi se potvrdilo da li je njihov sistem kompromitovan.

Dodatno, u e-mailu je pronađen DKIM potpis sa domena gappssmtp.com, što ukazuje na to da je e-mail legitiman prema Google-ovim standardima. Međutim, potrebno je proveriti da li je DKIM ključ koji se pojavljuje u zaglavlju (aks-rs.202...) zaista njihov, kako bi se potvrdilo da li je njihov sistem kompromitovan.

There is no patch for stupidity - Kevin Mitnick