Izdvojiću ovu temu od prethodne opširne mojdoktor teme u kojoj su dokumentovane česte i neprekidne kompromitacije mejl naloga sa @mojdoktor.gov.rs preko kojih su maliciozni akteri slali mejlove sa malware prilozima.

Izdvajam jer su to bile kompromitacije kredencijala mejl naloga preko kojih se slao spam mejl koristeći Zimbra webmail platformu od mail.mojdoktor.gov.rs. Ova nova kompromitacija se značajno razlikuje od te prethodne. Za više detalja prethodne kompromitacije: Kompromitovan mojdoktor.gov.rs

Sve počinje od ovog mejla:

Mejl navodno dolazi od [email protected] a domen je od Javne ustanove "Vode Srpske" iz Bijeljine.

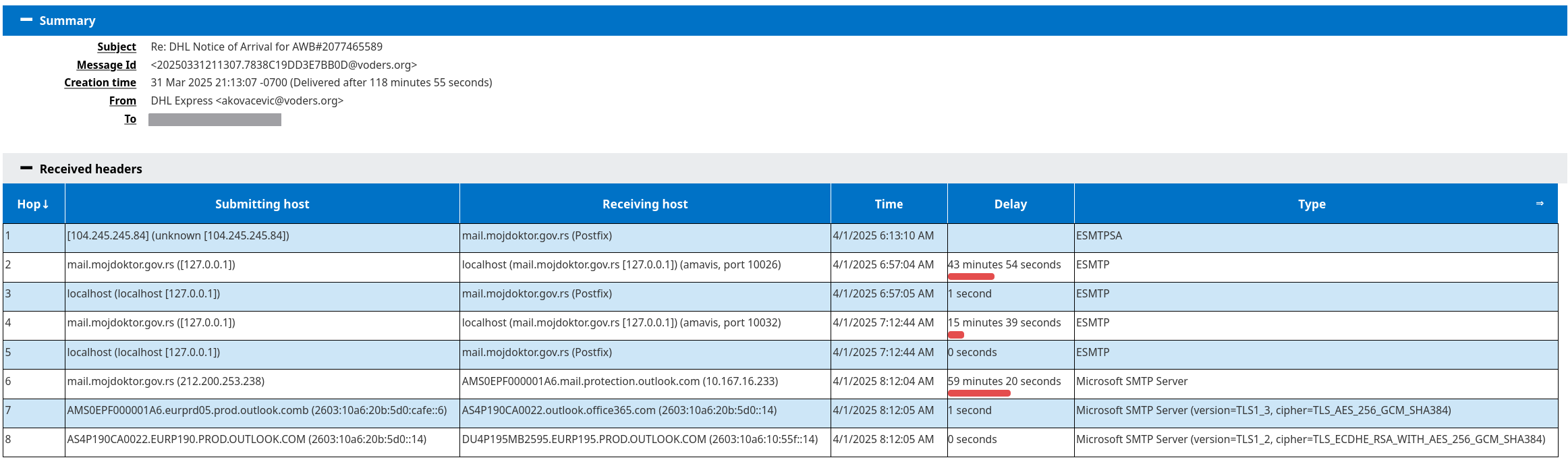

Kada pogledamo headere vidimo da je mejl zapravo došao sa melj servera mail.mojdoktor.gov.rs :

I ne samo da je došao sa mejl servera od MojDoktor, nego ovaj @voders.org mejl deluje nebitan za priču jer je mejl došao sa IP adrese 104.245.245.84 što nije mejl server od voders.org

U headerima vidimo da je mejl pristigao koristeći Postfix servis dakle direktan pristup od spolja bez prolaska kroz Zimbra webmail interfejs kao prethodna kompromitacija...

Takođe nema evidencije u headerima da je korišćen neki mojdoktor.gov.rs nalog za slanje mejla... mejl server ne dozvoljava open relay slanje dakle onaj ko je slao se morao autentifikovati ili mu je nekako IP adresa morala biti u dozvoljenim pošiljaocima.

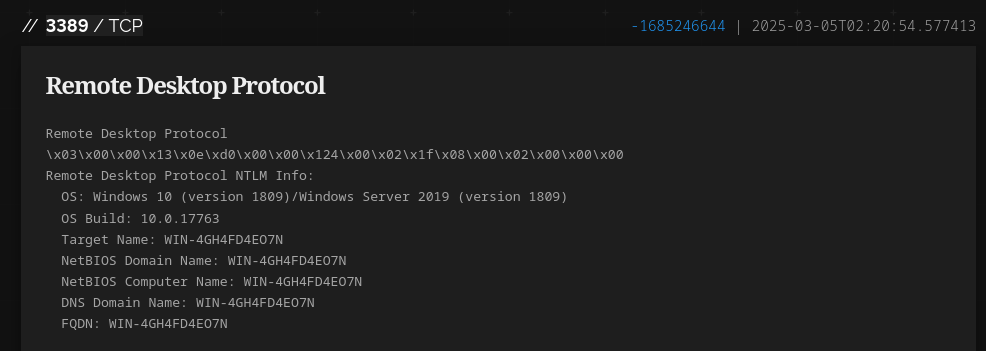

za IP adresu sa koje je došao mejl nisam našao žalbe na internetu, jedino sumnjivo je što ima otvoren Remote Desktop:

Attachment je maliciozan: https://www.virustotal.com/gui/file/9929...91ff2c9722

Ostaju otvorena pitanja:

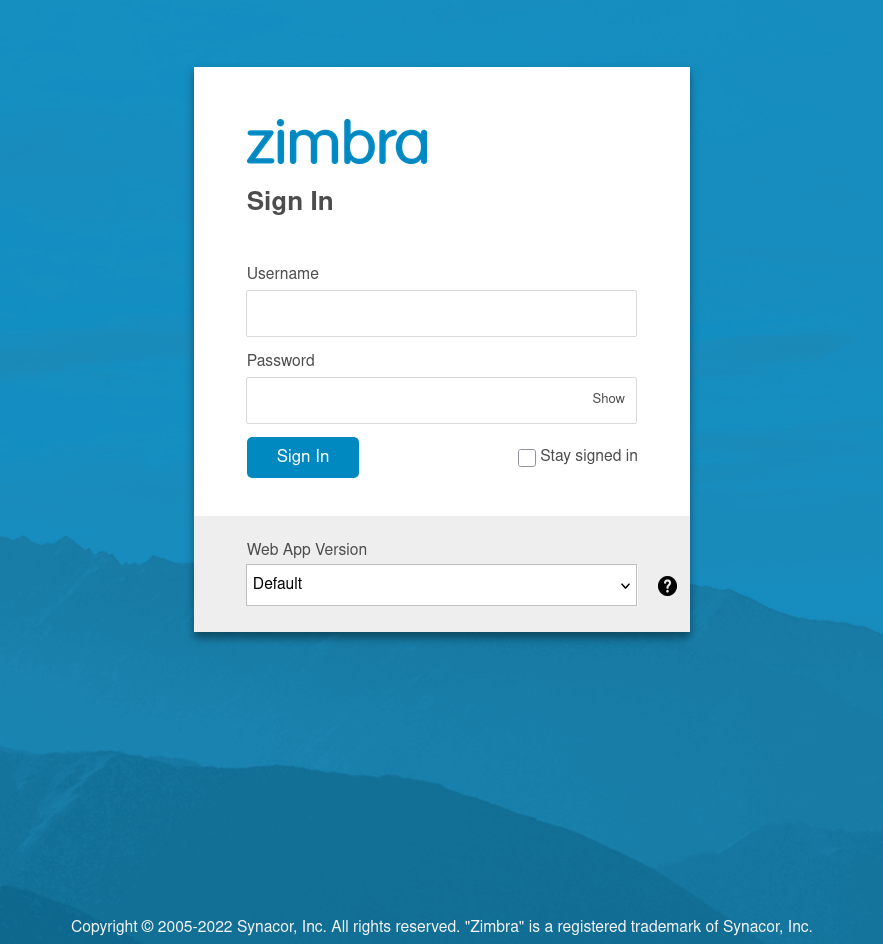

Sam mejl server mojdoktor.gov.rs koristi Zimbra platformu:

kao datum kopirajta piše 2022. godinu. Ako pogledamo verziju servera imamo šta da vidimo:

Ovo je poprilično stara verzija. Znamo iz druge mojdoktor kompromitacije da je 14-02-2023 bila verzija 8.8.15_GA_3829 koja je tada takođe bila stara. Podrška za trenutno korišćenu verziju je istekla pre godinu dana! :

Usput je otkriveno i da Javna ustanove "Vode Srpske", Bijeljina koristi izuzetno staru verziju istog mejl servera, više o tome na [BA] vodars.org - Javna ustanove "Vode Srpske", Bijeljina - stara ranjiva verzija

U ovom trenutku mogu samo da špekulišem kako je došlo do ovog slanja mejla, najverovatnija teorija mi je da je neko uspeo da ubaci IP adresu u spisak IP adresa kojima je dozvoljeno relay slanje preko Zimbra Postfix servera na mail.mojdoktor.gov.rs.

Ovo je verovatno uspeo preko neke ranjivosti u ovoj staroj verziji Zimbre koja mu dozvoljava da uploaduje fajl po svojoj volji. Verovatno je prvo ubacio neki web shell pa preko njega vršljao po fajl sistemu i editovao konfiguraciju Zimbre, omogućavajući sebi slanje preko te IP adrese. Ako je web shell u pitanju to znači da ima pristup sadržaju celokupnog fajl sistema ili barem onog dela koji može da vidi nalog pod kojim je pokrenut web server.

neke od ranjivosti na ovoj verziji:

Ostavljajući staru verziju mejl servera ili bilo čega drugog čak godinu dana posle isteka podrške je neodgovorno i krajnje sramotno. Ova platforma ima čitav istorijat kompromitacija i korišćenja za spamovanje, i naravno svi se prave ludi već godinama.

Izdvajam jer su to bile kompromitacije kredencijala mejl naloga preko kojih se slao spam mejl koristeći Zimbra webmail platformu od mail.mojdoktor.gov.rs. Ova nova kompromitacija se značajno razlikuje od te prethodne. Za više detalja prethodne kompromitacije: Kompromitovan mojdoktor.gov.rs

Sve počinje od ovog mejla:

Mejl navodno dolazi od [email protected] a domen je od Javne ustanove "Vode Srpske" iz Bijeljine.

Kada pogledamo headere vidimo da je mejl zapravo došao sa melj servera mail.mojdoktor.gov.rs :

I ne samo da je došao sa mejl servera od MojDoktor, nego ovaj @voders.org mejl deluje nebitan za priču jer je mejl došao sa IP adrese 104.245.245.84 što nije mejl server od voders.org

U headerima vidimo da je mejl pristigao koristeći Postfix servis dakle direktan pristup od spolja bez prolaska kroz Zimbra webmail interfejs kao prethodna kompromitacija...

Code:

Received: from [104.245.245.84] (unknown [104.245.245.84])

by mail.mojdoktor.gov.rs (Postfix) with ESMTPSA id C88F65527FFE

for <[email protected]>; Tue, 1 Apr 2025 06:13:10 +0200 (CEST)Takođe nema evidencije u headerima da je korišćen neki mojdoktor.gov.rs nalog za slanje mejla... mejl server ne dozvoljava open relay slanje dakle onaj ko je slao se morao autentifikovati ili mu je nekako IP adresa morala biti u dozvoljenim pošiljaocima.

za IP adresu sa koje je došao mejl nisam našao žalbe na internetu, jedino sumnjivo je što ima otvoren Remote Desktop:

Attachment je maliciozan: https://www.virustotal.com/gui/file/9929...91ff2c9722

Ostaju otvorena pitanja:

- Zašto je mail.mojdoktor.gov.rs prosledio mejl sa te IP adrese iako ne bi trebalo jer nije open relay?

- Zašto je korišćen baš [email protected] kao pošiljalac iako nije došlo sa voders.org servera?

Sam mejl server mojdoktor.gov.rs koristi Zimbra platformu:

kao datum kopirajta piše 2022. godinu. Ako pogledamo verziju servera imamo šta da vidimo:

Code:

* ID ("NAME" "Zimbra" "VERSION" "9.0.0_ZEXTRAS_20221203" "RELEASE" "20221216110457")Ovo je poprilično stara verzija. Znamo iz druge mojdoktor kompromitacije da je 14-02-2023 bila verzija 8.8.15_GA_3829 koja je tada takođe bila stara. Podrška za trenutno korišćenu verziju je istekla pre godinu dana! :

Quote:Zimbra 9.0.0 End of General Support: 03/31/2024

Usput je otkriveno i da Javna ustanove "Vode Srpske", Bijeljina koristi izuzetno staru verziju istog mejl servera, više o tome na [BA] vodars.org - Javna ustanove "Vode Srpske", Bijeljina - stara ranjiva verzija

U ovom trenutku mogu samo da špekulišem kako je došlo do ovog slanja mejla, najverovatnija teorija mi je da je neko uspeo da ubaci IP adresu u spisak IP adresa kojima je dozvoljeno relay slanje preko Zimbra Postfix servera na mail.mojdoktor.gov.rs.

Ovo je verovatno uspeo preko neke ranjivosti u ovoj staroj verziji Zimbre koja mu dozvoljava da uploaduje fajl po svojoj volji. Verovatno je prvo ubacio neki web shell pa preko njega vršljao po fajl sistemu i editovao konfiguraciju Zimbre, omogućavajući sebi slanje preko te IP adrese. Ako je web shell u pitanju to znači da ima pristup sadržaju celokupnog fajl sistema ili barem onog dela koji može da vidi nalog pod kojim je pokrenut web server.

neke od ranjivosti na ovoj verziji:

Ostavljajući staru verziju mejl servera ili bilo čega drugog čak godinu dana posle isteka podrške je neodgovorno i krajnje sramotno. Ova platforma ima čitav istorijat kompromitacija i korišćenja za spamovanje, i naravno svi se prave ludi već godinama.