Sajt u pitanju je Aeromiting "Batajnica 2009", tj. airserbia2009.vs.rs

IP: 212.200.34.15

drugi domen ovog sajta je 3pemmc.mod.gov .rs i ujedno i ono o čemu je sajt: Treći Panevropski Kongres Vojne Medicine 2014

IP adresa stoji ispred svih vs.rs i mod.gov.rs sajtova dakle neki WAF ili edge firewall.

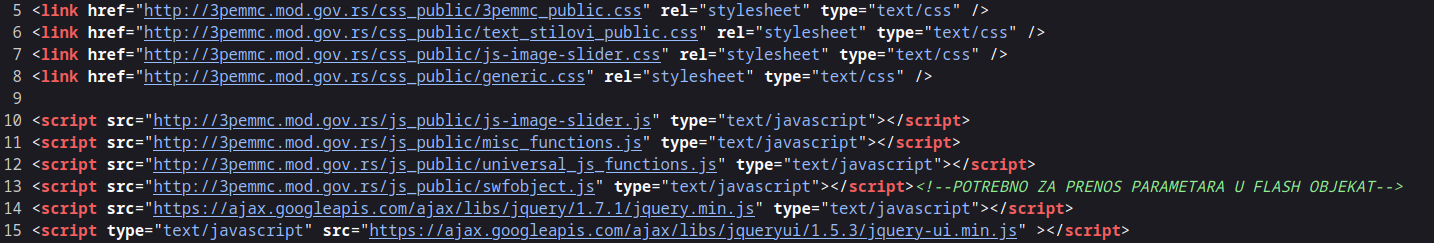

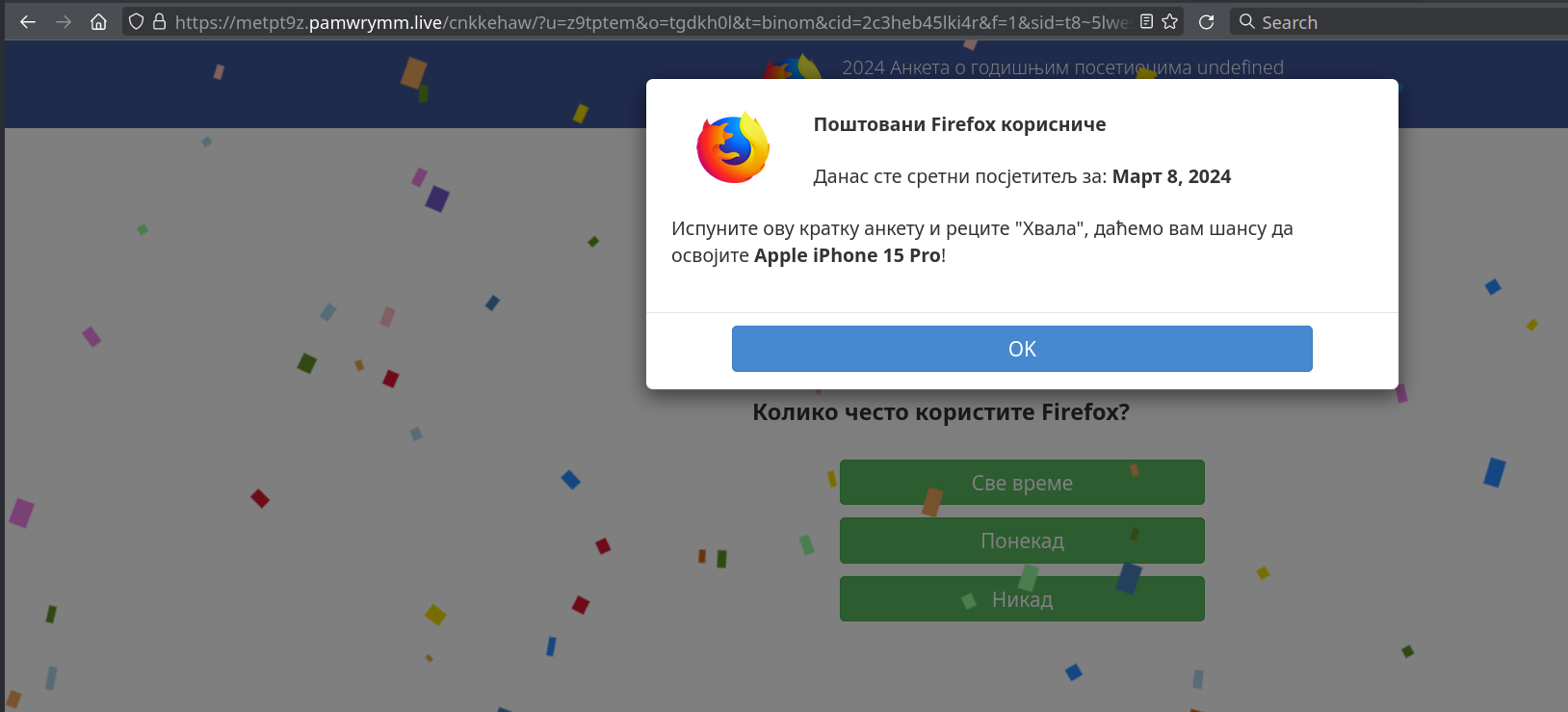

Samo port 80 i 443 su dostupni tako da pretpostavljam da je kompromitovan nekakav pristup kroz sam sajt ili iskorišćen neki propust, moguće kroz neki file upload propust na tako izuzetno starom sajtu. Na primer učitava neki praistorijski swfobject.js:

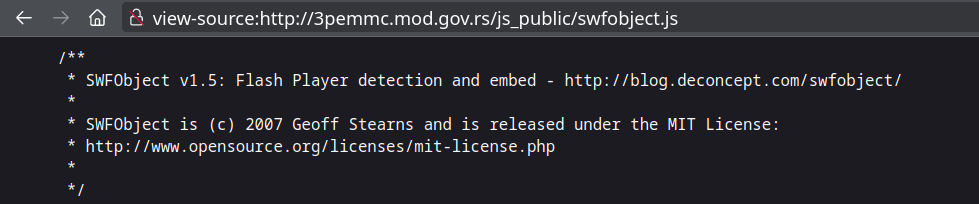

u poddirektorijumu /multimedia/file/ se nalaze PDFovi koji se koriste za phishing i prevare:

airserbia2009.vs .rs/multimedia/file/fesifiribezu.pdf izgleda ovako:

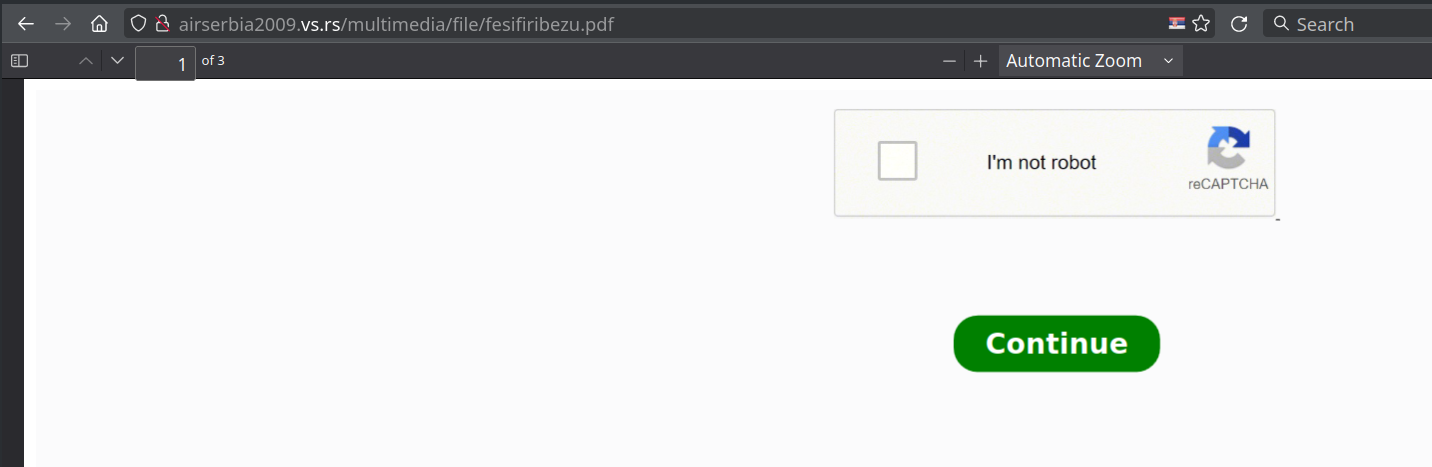

incijalni link je yubit.co .za/XSRYdR1H?utm_term=beauty+and+the+beast+pantomime+script+pdf

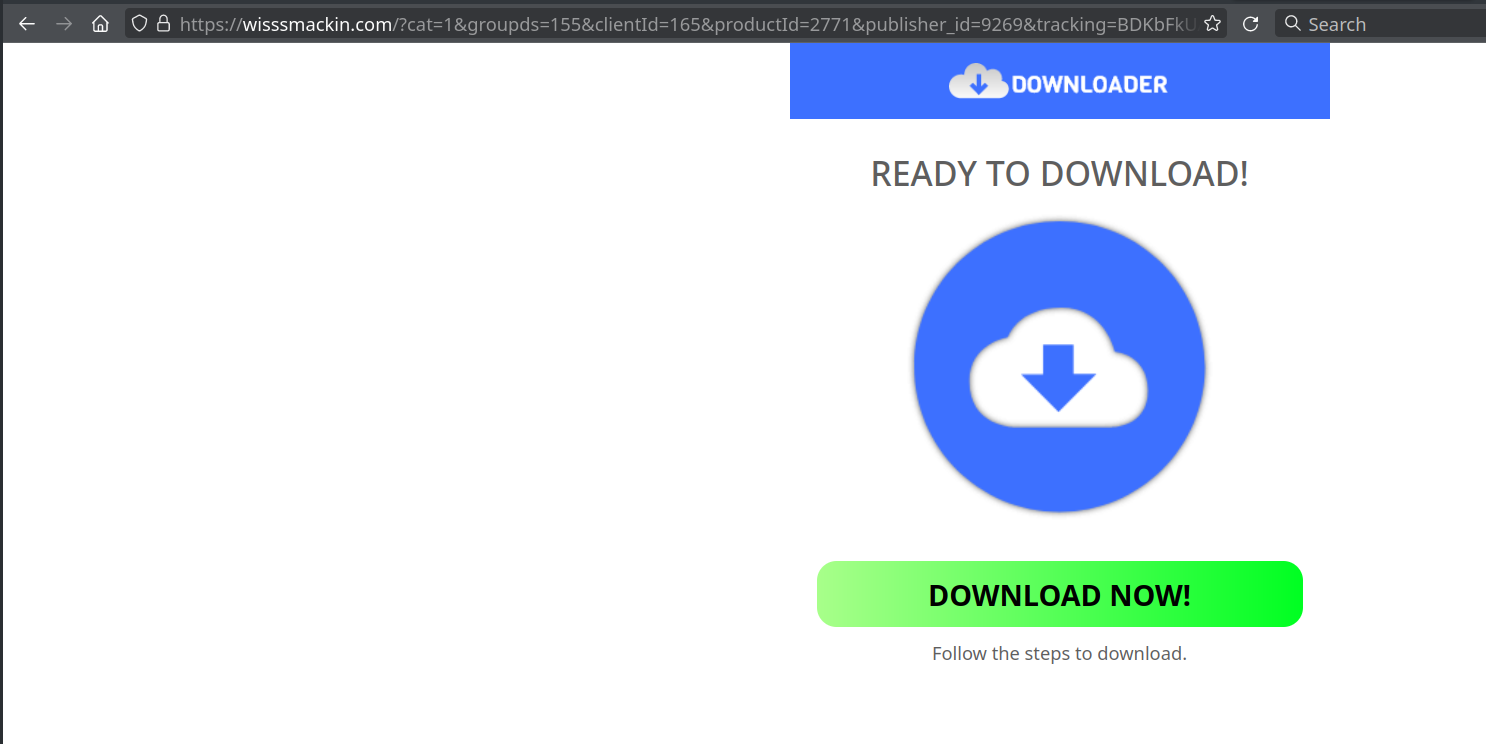

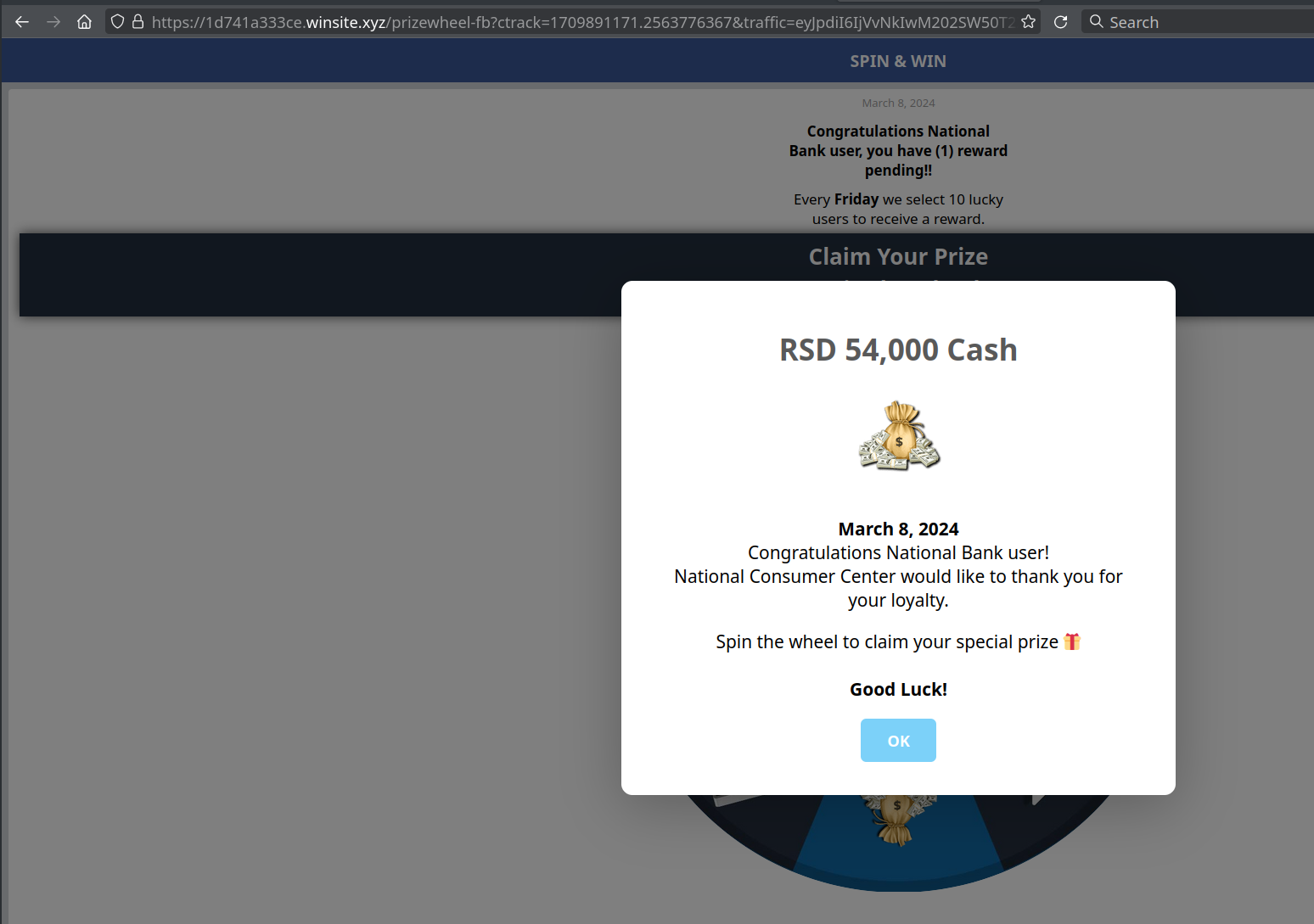

posle gomilu redirekta vodi na nekakvu prevaru:

drugi fajlovi:

airserbia2009.vs .rs/multimedia/file/97335629495.pdf

inicijalni link yoyep.co .za/XSRYdR1H?utm_term=explain+macbeth%27s+soliloquy+in+act+2+scene+1+summary+pdf+printable+template

airserbia2009.vs .rs/multimedia/file/58944623565.pdf

inicijalni link cafij.co .za/XSRYdR1H?utm_term=marantz+sr5013+review+whathifi

airserbia2009.vs .rs/multimedia/file/82516673909.pdf

inicijalni link cafij.co .za/XSRYdR1H?utm_term=accounting+basics+india+pdf

Svi su u istom fazonu, link na .za i posle gomila redirekta otvore neku prevaru

airserbia2009.vs .rs/multimedia/file/20823116570 .pdf

airserbia2009.vs .rs/multimedia/file/naxoweneligazixef.pdf

airserbia2009.vs .rs/multimedia/file/birapatomudoluwu.pdf

airserbia2009.vs .rs/multimedia/file/pazemenumelipuradopi.pdf

prevare su izgleda randomizovane, kao i redirekti, jedan klik neće ići istom putanjom redirektova niti otvoriti isti sajt... neki primeri sajtova:

IP: 212.200.34.15

drugi domen ovog sajta je 3pemmc.mod.gov .rs i ujedno i ono o čemu je sajt: Treći Panevropski Kongres Vojne Medicine 2014

IP adresa stoji ispred svih vs.rs i mod.gov.rs sajtova dakle neki WAF ili edge firewall.

Samo port 80 i 443 su dostupni tako da pretpostavljam da je kompromitovan nekakav pristup kroz sam sajt ili iskorišćen neki propust, moguće kroz neki file upload propust na tako izuzetno starom sajtu. Na primer učitava neki praistorijski swfobject.js:

u poddirektorijumu /multimedia/file/ se nalaze PDFovi koji se koriste za phishing i prevare:

airserbia2009.vs .rs/multimedia/file/fesifiribezu.pdf izgleda ovako:

incijalni link je yubit.co .za/XSRYdR1H?utm_term=beauty+and+the+beast+pantomime+script+pdf

posle gomilu redirekta vodi na nekakvu prevaru:

drugi fajlovi:

airserbia2009.vs .rs/multimedia/file/97335629495.pdf

inicijalni link yoyep.co .za/XSRYdR1H?utm_term=explain+macbeth%27s+soliloquy+in+act+2+scene+1+summary+pdf+printable+template

airserbia2009.vs .rs/multimedia/file/58944623565.pdf

inicijalni link cafij.co .za/XSRYdR1H?utm_term=marantz+sr5013+review+whathifi

airserbia2009.vs .rs/multimedia/file/82516673909.pdf

inicijalni link cafij.co .za/XSRYdR1H?utm_term=accounting+basics+india+pdf

Svi su u istom fazonu, link na .za i posle gomila redirekta otvore neku prevaru

airserbia2009.vs .rs/multimedia/file/20823116570 .pdf

airserbia2009.vs .rs/multimedia/file/naxoweneligazixef.pdf

airserbia2009.vs .rs/multimedia/file/birapatomudoluwu.pdf

airserbia2009.vs .rs/multimedia/file/pazemenumelipuradopi.pdf

prevare su izgleda randomizovane, kao i redirekti, jedan klik neće ići istom putanjom redirektova niti otvoriti isti sajt... neki primeri sajtova: